Vandalismus und Sicherheitsbedrohungen an E-Ladesäulen

20 min

Vandalismus und Sicherheitsbedrohungen an E-Ladesäulen

Ob im Alltag beim Einkaufen oder auf der Autobahnraststätte: E-Ladesäulen gehören heute zum Stadtbild. Doch was, wenn sie plötzlich nicht mehr funktionieren?

Allein im Jahr 2025 kamen in Deutschland insgesamt 856.589 Neuwagen mit Elektroantrieb zur Zulassung (Quelle: Kraftfahrt-Bundesamt). Mit dem rasanten Anstieg der Elektromobilität wächst auch die Bedeutung einer flächendeckend ausgebauten und zuverlässigen Ladeinfrastruktur. Laut Bundesnetzagentur waren am 1. Dezember 2025 141.659 Normalladepunkte und 46.681 Schnellladepunkte in Betrieb. Für Charging Point Operators (CPOs) bedeutet diese Entwicklung eine doppelte Herausforderung: Einerseits müssen sie die steigende Nachfrage bedienen und ihre Ladeparks wirtschaftlich betreiben, andererseits auch deren Sicherheit gewährleisten. Denn die zunehmende Präsenz von E-Ladesäulen im öffentlichen Raum bringt nicht nur Vorteile. Sie führt auch zu neuen Risiken in Bezug auf den Schutz dieser kritischen Infrastruktur. Die wachsende Vernetzung und Digitalisierung der Ladesäulen macht sie anfällig für unterschiedliche Arten von Angriffen.

Im Frühjahr und Sommer 2024 wurden allein in der Region Leipzig über 40 Diebstähle fest installierter CCS-Ladekabel an Schnellladestationen registriert. Betroffen waren unter anderem Tesla-Supercharger sowie Ladeparks von Allego, EWE Go und Pfalzwerke. Bei diesen Anrgiffen lassen sich zwei Täterprofile differenzieren. Täterprofil 1 lässt auf ein wirtschaftliches Motiv schließen: Die Kabel werden gezielt durchtrennt, um das enthaltene Kupfer weiterzuverkaufen. Der geschätzte Erlös liegt bei rund 50 € pro Kabel, während sich der Schaden für die Betreiber pro Ersatzmaßnahme auf bis zu 7.000 € belaufen kann (Quelle: electrive). Täterprofil 2 deutet hingegen auf Sabotage hin. Hierbei werden Kabel oder Stecker so beschädigt, dass sie unbrauchbar sind. Dabei geht es allein um die gezielte Stilllegung der Ladeinfrastruktur.

Diese Vorfälle verdeutlichen, dass Diebstahl und Sabotage nicht nur wirtschaftliche und funktionale Risiken für Betreiber darstellen, sondern auch das Vertrauen der Nutzenden erheblich beeinträchtigen. Um Betriebsstörungen, hohe Folgekosten und einen nachhaltigen Vertrauensverlust zu vermeiden, sind Betreiber und Hersteller gleichermaßen gefordert, wirksame Schutzmaßnahmen für ihre Systeme umzusetzen.

Welche konkreten Sicherheitsbedrohungen bestehen bei E-Ladesäulen?

Öffentliche Ladesäulen, Wallboxen und andere elektrische Ladeeinrichtungen sind nicht nur häufig Ziel von Vandalismus, sondern auch von Cyberangriffen und anderen kriminellen Aktivitäten. Die Bedrohungen können grob in vier verschiedene Kategorien eingeteilt werden:

Vandalismus: Physische Zerstörungen an den Ladesäulen sind nach wie vor ein häufiges Problem. Die Kabel, die wertvolle Metalle wie Kupfer enthalten, werden gezielt gestohlen oder beschädigt, was zu Ausfällen und hohen Reparaturkosten führt. Dieser Vandalismus wird durch unzureichende Sicherheitsmaßnahmen und die Anonymität des öffentlichen Raums begünstigt.

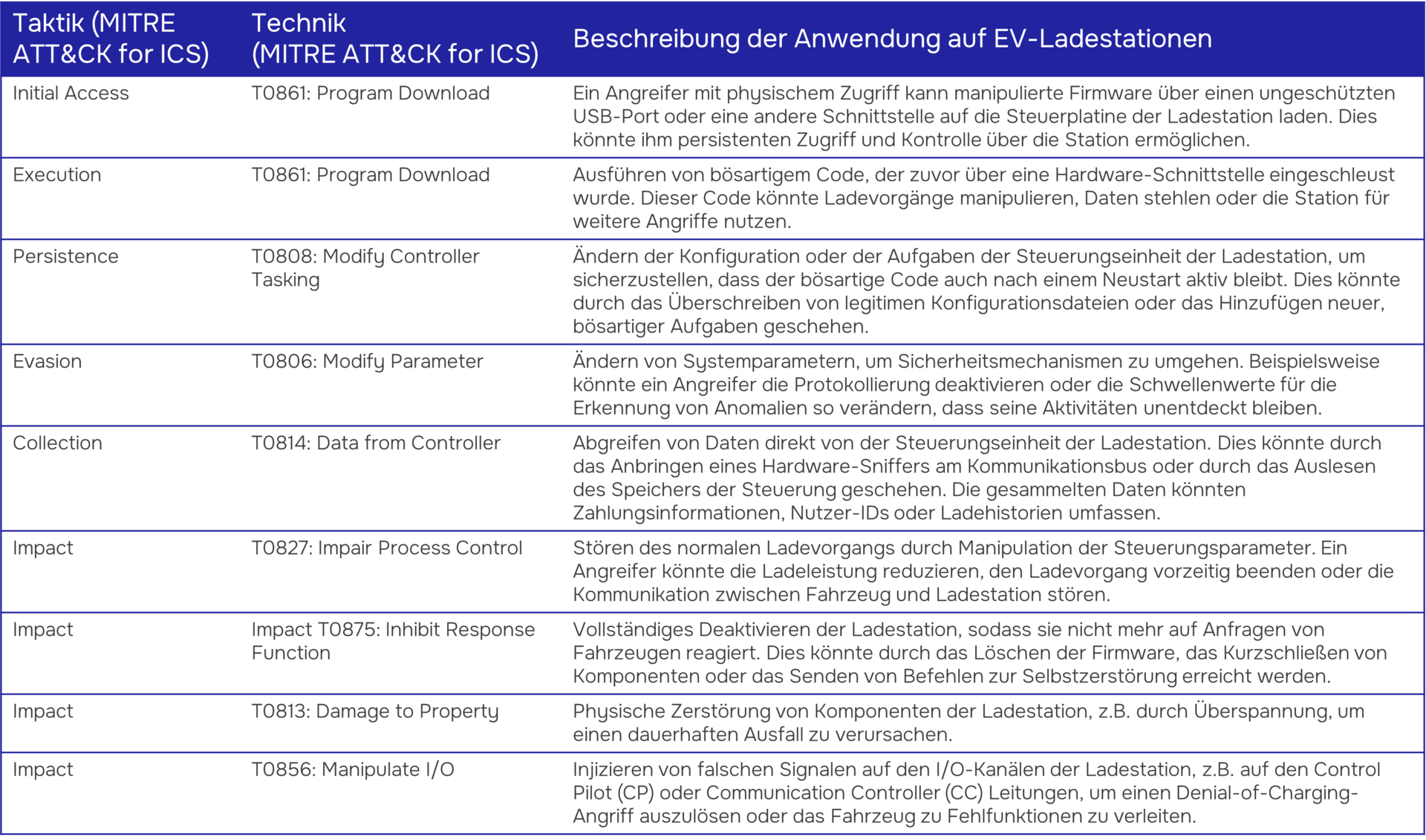

Cyber-physische Angriffe: Ladestationen sind zunehmend vernetzt, was sie anfällig für digitale Angriffe macht. Die Angreifer können Daten (bspw. Kreditkartendaten) stehlen, Ladesäulen manipulieren (um das Netz zu destabilisieren oder Autos zu hacken) oder anderweitig den Zugang zu den Ladesystemen missbrauchen.

Cyberangriffe: Distributed Denial of Service-Angriffe (DDoS), API-Missbrauch und Man-in-the-Middle-Angriffe (MITM) gehören zu den gängigen Methoden, die auf E-Ladeinfrastruktur abzielen. Auch Angriffe auf die Kundendaten, wie Account-Takeovers, stellen eine große Gefahr dar.

Manipulation von Software und Hardware: Da viele E-Ladesäulen mit intelligenten Systemen verbunden sind, bieten sie Angreifern Möglichkeiten, die Software zu manipulieren. Hacker könnten Sicherheitslücken in den Systemen ausnutzen, um Ladesäulen zu deaktivieren oder den Zugang zu Bezahlfunktionen auszunutzen.

Wie können E-Ladesäulen (nachträglich) gegen Bedrohungen geschützt werden?

Die beschriebenen Angriffe verdeutlichen: Betreiber müssen nicht nur mit klassischen Formen von Vandalismus rechnen, sondern auch mit gezielten Sabotageakten und digitalen Angriffen. Entsprechend sind umfassende Schutzkonzepte erforderlich, die sowohl physische als auch cyber-physische Bedrohungen adressieren.

Physische Schutzmaßnahmen nach dem 4D-Prinzip

Ein bewährter Ansatz stammt aus der klassischen Perimetersicherheit. Hier werden Schutzmaßnahmen in vier Kategorien gegliedert – die sogenannten 4Ds:

Deter (Abschrecken): Potenzielle Eindringlinge oder Angreifer davon abhalten, überhaupt einen Versuch zu starten, die Sicherheit zu verletzen.

Detect (Erkennen): Feststellen, dass ein Eindringen, Angriff oder eine Sicherheitsverletzung stattgefunden hat, um rechtzeitig reagieren zu können.

Delay (Verzögern): Die Zeitspanne verlängern, die ein Eindringling oder Angreifer benötigt, um in kritische Bereiche oder zu wichtigen Assets einer Organisation vorzudringen.

Deny (Verweigern): Den physischen Zugang zu bestimmten Orten oder Assets blockieren.

Entsprechende physische Sicherheitsmaßnahmen für E-Ladesäulen sind:

Deter (Abschrecken): Sichtbare Überwachungskameras (oder Attrappen), Bewegungsmelder und Warnschilder können potenzielle Täter abschrecken. Alarmanlagen, die bei Manipulationen oder Beschädigungen sofort audio-visuell reagieren und eine Benachrichtigung an Betreiber und Behörden senden, tragen dazu bei, Schäden schnell zu erkennen und zu verhindern.

Detect (Erkennen): Moderne Sensoren können Angreifer erkennen und tragen zur effektiven Strafverfolgung bei.

Delay (Verzögern): Um dem Kabeldiebstahl und physischen Schäden vorzubeugen, können Ladesäulen mit verstärkten Gehäusen ausgestattet werden. Die Kabel können zudem durch spezielle Ummantelungen aus schnittfestem Material geschützt werden.

Deny (Verweigern): Man kann unter besonderen Bedingungen den tatsächlichen Zugang zum Ladesäulen-Perimeter bspw. für bestimmte Uhrzeiten verweigern. Deny ist jedoch bei den meisten IoT-Geräten nicht anwendbar, da die Interaktion mit den Geräten Voraussetzung für den Use Case ist.

Über den physischen Schutz hinaus: Cyber-physische Angriffe

Neben Diebstahl und Vandalismus treten zunehmend Angriffe auf die IT- und OT-Systeme der Ladeinfrastruktur auf. Diese reichen von DDoS-Attacken und API-Missbrauch bis hin zur Manipulation von Software oder Hardware.

Hier stoßen klassische Perimeterschutzmaßnahmen an ihre Grenzen. Ein zukunftsweisender Ansatz orientiert sich deshalb an etablierten Tamper-Standards, die speziell für die Cyber-physical Security elektronischer Geräte entwickelt wurden. Sie lassen sich in vier Ebenen gliedern:

Tamper Resistance (Manipulationsresistenz): Manipulation wird durch bauliche und technische Maßnahmen erschwert.

Tamper Evidence (Manipulationsnachweis): Manipulationsversuche müssen sichtbar oder nachvollziehbar sein.

Tamper Detection (Manipulationserkennung): Angriffe werden erkannt und die Betreiber unmittelbar informiert.

Tamper Responsiveness (Manipulationsreaktion): Automatisierte Gegenmaßnahmen werden ausgelöst, sobald eine Manipulation erfolgt.

PHYSECs ganzheitliche Lösung

Unsere Lösung verbindet physische Sicherheit, Cyberschutz und betriebliches Monitoring zu einem durchgängigen Sicherheitskonzept für E-Ladesäulen. Durch die intelligente Verknüpfung verschiedener Technologien schaffen wir eine Plattform, die sowohl cyber- und physische Manipulationen erkennt als auch den operativen Betrieb optimiert und dabei alle sicherheitsrelevanten Ebenen berücksichtigt.

Ein zentraler Bestandteil ist PHYSEC SEAL, unsere Lösung zur manipulationssicheren Zustandsüberwachung. Sie erkennt in Echtzeit, wenn an einer Ladestation Unregelmäßigkeiten auftreten. Neben der Überwachung der digitalen Protokolle (bspw. Modbus TCP Register oder andere Log-Quellen) können auch kleine kinetische Eingriffe an der Elektronik oder im Umfeld, wie etwa unautorisierte Zugriffe auf Schnittstellen, sicher detektiert werden. Mit SEAL bieten wir eine Technologie, die Manipulationsversuche an Kabeln, Gehäusen und Systemen zuverlässig erkennt und in Echtzeit meldet. Durch die Integration in bestehende Ladeinfrastruktur verschafft SEAL Betreibern sofortige Transparenz über sicherheitsrelevante Ereignisse. Die erfassten Informationen fließen direkt in die jeweilige IoT-Plattform IoTree, wo sie zentral analysiert und visualisiert werden. Dank integrierter Sensortechnologie lassen sich sicherheitsrelevante Zustände ganzheitlich erfassen. So erkennen CPOs beispielsweise, ob ein Ladeplatz durch ein nicht autorisiertes Fahrzeug blockiert wird, ob kritische Komponenten manipuliert wurden oder ob Umgebungsparameter vom definierten Normalbetrieb abweichen.

Ein besonderer Mehrwert entsteht durch den Einsatz eines digitalen Zwillings, der sowohl die physikalische Umgebung als auch den Zustand der Steuereinheit kontinuierlich abbildet. Dadurch entsteht ein umfassendes Lagebild, das sowohl für den Sicherheitsnachweis als auch für die vorausschauende Instandhaltung genutzt werden kann. Alle Daten werden durchgängig Ende-zu-Ende verschlüsselt und über große Distanzen von abgelegenen Orten hinweg sicher übertragen. Das ermöglicht ein standortunabhängiges Monitoring auch für Ladepunkte in entlegenen Gebieten. Diese maßgeschneiderte Lösung stellt sicher, dass E-Ladesäulen sowohl sicher als auch effizient überwacht werden, was den Betrieb optimiert und den Aufwand für Wartungsmaßnahmen minimiert.

Sichern Sie Ihre Ladeinfrastruktur und vereinbaren Sie eine individuelle Beratung!

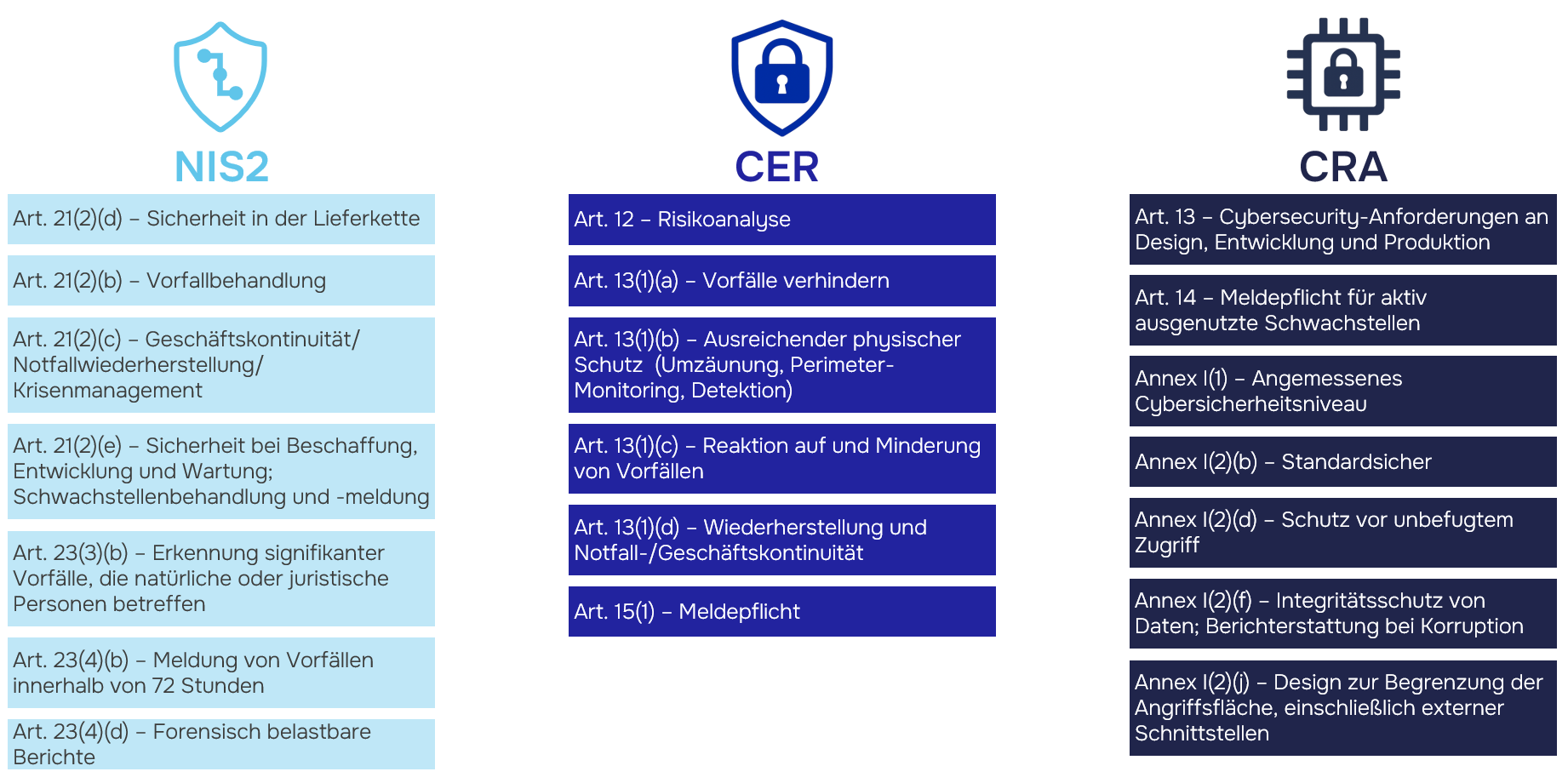

Regulatorische Vorgaben für E-Ladesäulen

Da sich E-Ladesäulen an der Schnittstelle zwischen dem Energiesektor und dem Bereich Verkehr und Transport befinden, gelten sie in vielen Fällen als kritische Infrastrukturen im Sinne der KRITIS-Verordnung und der europäischen NIS-2-Richtlinie. Entsprechend unterliegen sie einer Vielzahl gesetzlicher und normativer Anforderungen, die sowohl den sicheren Betrieb als auch die IT-Sicherheit gewährleisten sollen.

Ladesäulenverordnung (LSV): Regelt technische Standards, Steckerkompatibilität, Abrechnung und Zugang ohne Vertragsbindung. Betreiber müssen jederzeit sicherstellen, dass die Anforderungen auch bei Updates erfüllt bleiben.

NIS-2-Richtlinie (EU 2022/2555): Verlangt die Umsetzung eines Informationssicherheitsmanagementsystems (ISMS), regelmäßige Risikoanalysen und Meldepflichten bei Sicherheitsvorfällen. Ziel ist die Stärkung der Cybersicherheit innerhalb kritischer Infrastruktur.

IT-Sicherheitsgesetz 2.0 & BSI-Kritisverordnung: Unternehmen, die als besonders relevant eingestuft werden, müssen Sicherheitsstandards nach BSI-Vorgaben einhalten. Das BSI kann Prüfungen und Maßnahmen anordnen.

Datenschutz & DSGVO: Da Ladesäulen personenbezogene Daten verarbeiten (z. B. zur Nutzeridentifikation), gelten die umfassenden Regelungen der Datenschutz-Grundverordnung. CPOs müssen Datenschutz by Design und by Default umsetzen.

Cyber Resilience Act (CRA): EU-Verordnung zur verpflichtenden Cybersicherheit für Produkte mit digitalen Elementen. Hersteller von Ladesäulen und deren Software müssen Sicherheitsanforderungen bereits im Entwicklungsprozess berücksichtigen, Sicherheitsupdates bereitstellen und Schwachstellenmanagement etablieren.

Critical Entities Resilience Directive (CER): Ergänzt NIS-2 durch einheitliche Durchsetzungs- und Aufsichtsmechanismen innerhalb der EU. Betreiber von E-Ladesäulen können bei Nichteinhaltung mit Sanktionen und Bußgeldern rechnen. Das Ziel der CER-Richtlinie ist die Verbesserung der Resilienz kritischer Einrichtungen und der Schutz der physischen Infrastruktur.

Betreiber müssen sowohl Verfügbarkeit und Wirtschaftlichkeit sicherstellen als auch regulatorische Vorgaben wie NIS-2 oder CER erfüllen. Klassische Perimetersicherheit greift hier nicht mehr. Gefordert sind ganzheitliche Sicherheitslösungen, die physische Manipulationen ebenso zuverlässig erkennen wie digitale Angriffe und gleichzeitig den operativen Betrieb unterstützen. Mit PHYSEC SEAL steht eine Technologie bereit, die Ladeinfrastrukturbetreiber befähigt, ihre Assets nachhaltig zu schützen, Vertrauen bei den Nutzenden zu stärken und Compliance-Anforderungen effizient zu erfüllen, sei es durch Nachrüstung bestehender Systeme oder als Direktintegration beim OEM.

Sichern Sie die Compliance Ihrer Ladeinfrastruktur und vereinbaren Sie eine individuelle Beratung!

FAQ: Sicherheit von E-Ladesäulen mit PHYSEC SEAL

SEAL kann ohne größeren baulichen Aufwand nachträglich an bestehenden Ladesäulen angebracht werden. Die relevanten Informationen werden einfach über ModBus TCP aus der Steuereinheit ausgelesen. Das Gateway lässt sich auf einer Hutschiene im Inneren der Ladestation montieren, während das ATR an der Gehäusewand befestigt wird – jeweils unter Berücksichtigung der thermischen Bedingungen und Sicherheitsstandards. Zusätzlich können Sensoren wie Parkplatzsensoren, Bewegungsmelder oder GPS-Tracker integriert sowie Aktoren wie Sirenen oder Zusatzbeleuchtung über das SEAL-Gateway angesteuert werden.

Für den Betrieb genügt eine Stromversorgung über ein 12–24V-Netzteil oder eine 230V-Schuko-Steckdose. Das System kommuniziert über eine nach BSI-Standards abgesicherte NB-IoT-Funkverbindung mit der Zentrale. LoRaWAN-Sensoren sind batteriebetrieben, erfordern jedoch eine vorhandene LoRaWAN-Infrastruktur. Über das SEAL-Gateway können auch zusätzliche Verbraucher wie Lichtquellen oder Sirenen angesteuert werden.

Die Sensorik erkennt eine Vielzahl von Manipulationen, darunter das Schneiden mit Bolzenschneidern, das gewaltsame Aufbrechen, thermische Angriffe (Hitze/Kälte) sowie Sabotage an Sensoren wie Bewegungsmeldern oder GPS-Trackern. Über die Anbindung an die SPS (speicherprogrammierbare Steuerung) werden zudem Kabeldiebstahl, das Öffnen von Türkontakten, Crash-Szenarien durch Kollisionen oder Aufprall und Manipulationen am System selbst erfasst.

Ja. Das System ist in der Lage, auch fortgeschrittene Angriffsmethoden wie Nadel-Probing und Seitenkanalangriffe zu erkennen. Das sind Techniken, die zu den ausgefeiltesten Methoden professioneller Angreifer zählen.

Betreiber werden in Echtzeit über Angriffe informiert. Möglich sind Benachrichtigungen per E-Mail oder SMS sowie API-Anbindungen an bestehende Systeme, beispielsweise MQTT-basiert. Auch die Integration in SCADA-Systeme ist vorgesehen.

Ja. Gemeinsam mit dem Betreiber wird eine Eskalationslogik entwickelt, die Meldungen an Bereitschaftsdienste oder Sicherheitsfirmen weiterleitet. Darüber hinaus können Interventionsmaßnahmen wie das Deaktivieren einer Ladesäule oder die Aktivierung von Videoüberwachung automatisch angestoßen werden.

SEAL unterstützt Betreiber nachweisbar bei der Umsetzung zentraler Anforderungen, z. B. durch Ende-zu-Ende-Verschlüsselung, Manipulations- und Ereigniserkennung, Monitoring und Reporting sowie API-Schnittstellen für SOC/SIEM. Die vollständige Compliance entsteht im Zusammenspiel mit Betreiberprozessen, etwa durch ISMS nach NIS-2, Meldeprozesse nach Art. 23 NIS-2 oder Nachweise gemäß IT-SiG 2.0 und AFIR.