Sicherheitsmaßnahmen für LoRaWAN-Netzwerke: Von der Einrichtung bis zur Krisenbewältigung

|

15 min

LoRaWAN richtig implementieren: Fünf kritische Faktoren für eine zuverlässige Netzwerkskalierung

|

20 min

Warum sollten Sie Ressourcen für manuelle Inspektionen aufwenden, wenn Sie das Gleiche aus der Ferne tun können - für nur 12,5 % der Kosten?

|

20 min

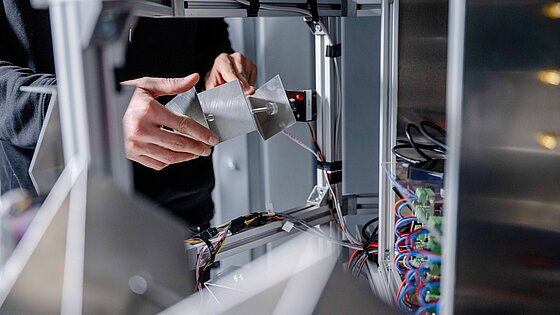

Forschungsteam entwickelt innovative Sicherheitstechnologie zur Fernüberwachung von Abrüstung vorgesehenen Atomwaffen

|

10 min